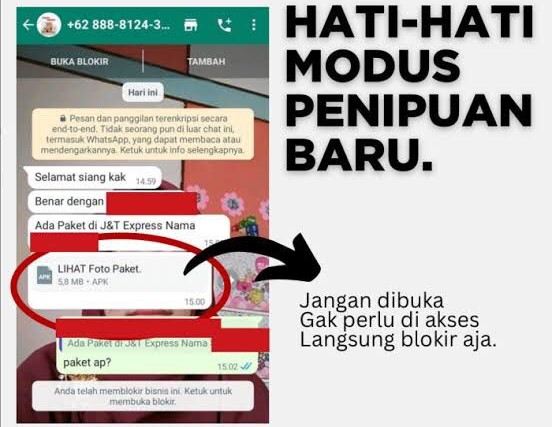

File APK malware tak jarang digunakan dalam modus kejahatan siber yang melibatkan aplikasi palsu, berikut contoh file APK malware yang digunakan dalam modus kejahatan siber yang melibatkan aplikasi palsu J&T Express Indonesia.

File aplikasi palsu berekstensi [dot] APK yang dikirimkan kepada korban sebenarnya merupakan malware ANDROID/SMSStealer.ZZ16.Gen. Berdasarkan hasil analisis, beberapa sampel malware ANDROID/SMSStealer.ZZ16.Gen tersebut memiliki kerentanan:

A.Rekayasa Terbalik

Kerentanan reverse engineering termasuk dalam kategori “MODERATE” yang memiliki dampak: Eksploitasi informasi tentang server back end, penggunaan konstanta kriptografi dan cipher, serta serangan terhadap back end dan sistem; Pencurian data intelektual; Perusakan reputasi perusahaan; dan Pencurian identitas.

B.Kriptografi Tidak Memadai

Algoritma enkripsi yang lemah yang memungkinkan file terenkripsi dikembalikan ke bentuk asli termasuk dalam kategori “SEVERE” dan memiliki dampak: pengambilan informasi sensitif yang tidak sah dari perangkat seluler; membuka privasi; pencurian kode; pencurian kekayaan intelektual; dan kerusakan reputasi.

C. Penyisipan Informasi Sensitif ke dalam File Log

Informasi yang ditulis ke dalam file log bersifat sensitif karena dapat memberikan panduan bagi penyerang sehingga cukup berisiko jika informasi tersebut diketahui oleh calon penyerang.

D. Izin Default Salah

Kerentanan ini termasuk dalam kategori “SEVERE” dan memiliki dampak: pencurian identitas; membuka privasi; penipuan; kerusakan reputasi; pelanggaran kebijakan eksternal; serta kerugian materi.

e. Paparan Informasi

Kerentananan ini dapat menyebabkan aplikasi memaparkan informasi sensitif kepada pihak yang tidak secara eksplisit untuk mengakses informasi tersebut, beberapa jenis informasi sensitif tersebut meliputi: informasi pribadi seperti pesan pribadi, data keuangan, catatan kesehatan, lokasi geografis, atau rincian kontak; status sistem dan lingkungan, seperti sistem operasi dan paket yang diinstal; rahasia bisnis dan kekayaan intelektual; status jaringan dan konfigurasi; kode produk atau keadaan internal perangkat; metadata misalnya logging koneksi atau header pesan; informasi tidak secara langsung, seperti perbedaan antara dua operasi internal yang dapat diamati oleh pihak luar.

F.Injeksi SQL

Ancaman yang memungkinkan penerusan input tidak dipercaya ke sistem ini termasuk dalam kategori “MODERATE” yang mengakibatkan: pencurian informasi; kerusakan reputasi; serta pencurian kekayaan intelektual.

Untuk mengantisipasi penyebaran malware ANDROID/SMSStealer.ZZ16.Gen, berikut beberapa rekomendasi yang dapat dilakukan:

1. Mengunduh dan menginstal aplikasi hanya dari toko aplikasi resmi seperti Play Store atau iOS App Store

2. Melakukan update Sistem Operasi, Aplikasi/Software, Firmware danvBrowser secara berkala untuk meningkatkan keamanan perangkat dari kerawanan yang ada

3. Berhati-hati setiap kali membuka link yang didapat

4. Menggunakan antivirus dan perangkat security yang update dan melakukan scanning antivirus baik terhadap penyimpanan dan memori secara berkala

5. Teliti dalam memberikan ijin untuk aplikasi yang diinstal

6. Selalu mengupdate password secara berkala.